בכנס ה-IEEE המתקיים בימים אלה באורלנדו הציגו פרופ' וול ואנשי צוותו ניסויים שערכו במעבדה ובהם הצליחו לשבש בלא קושי מערכות הצבעה ב-RFID. פרופ' וול: זו הפעם הראשונה שטכנולוגית RFID משמשת לעריכת בחירות, ומבחינת אבטחת מידע להיות ראשון זה מתכון לאסון

.

| מכשיר ה-ZAPPER |

הפתרון של מערכות בחירות אלקטרוניות eVoting בשיטה שפותחה בידי תהיל"ה – הגוף המרכזי שמספק שירותי גלישה מאובטחים למשרדי הממשלה,- מסכן את הדמוקרטיה. פתרון זה, המבוסס על טכנולוגית זיהוי באמצעות שידור רדיו (RFID) שאמור לפעול רק ממרחקים קצרים מאד של 5 סנטימטרים – קל מאוד לפריצה. כל האקר שירצה לשבש את הבחירות יוכל לעשות זאת ולקבוע למעשה את זהותם של מנהיגנו – במקומנו.

"טכנולוגית RFID לא משמשת לבחירות אלקטרוניות בשום מקום בעולם, ובהיבט של אבטחת מידע להיות חדשני זה מתכון לאסון, ולא מחמאה". כך אומר פרופ' אבישי וול, פרופסור להנדסת מחשבים בביה"ס להנדסה באוניברסיטת ת"א. וול, מציג בימים אלה בכנס IEEE-RFID 2010 באורלנדו, ניסויים שערך ובהם הצליחו הוא ותלמידי המחקר שלו יוסי אורן ודביר שירמן להדגים שלושה תסריטים לשיבוש ההצבעה.

המערכת מבוססת על שני מרכיבים – מחשב ההצבעה, וכרטיסים חכמים אלחוטיים שישמשו כפתקי הצבעה. הבוחר מקבל כרטיס חכם ריק, מקרב אותו לקורא של מחשב ההצבעה, מבצע את פעולת הבחירה, וזו נרשמת על הכרטיס. לאחר מכן הוא משלשל את הכרטיס לקלפי. פרטי הבחירה גם נאגרים במחשב ההצבעה. בסוף היום, נפתחת תיבת הקלפי, הכרטיסים מוצאים ממנה ומועברים שוב דרך קוראים אלחוטיים כדי לספור אותם – ספירה זו היא המחייבת, אך אם יש פער גדול מדי בין מחשב ההצבעה לספירה הידנית, עשוי הדבר לגרום לפסילת הקלפי.

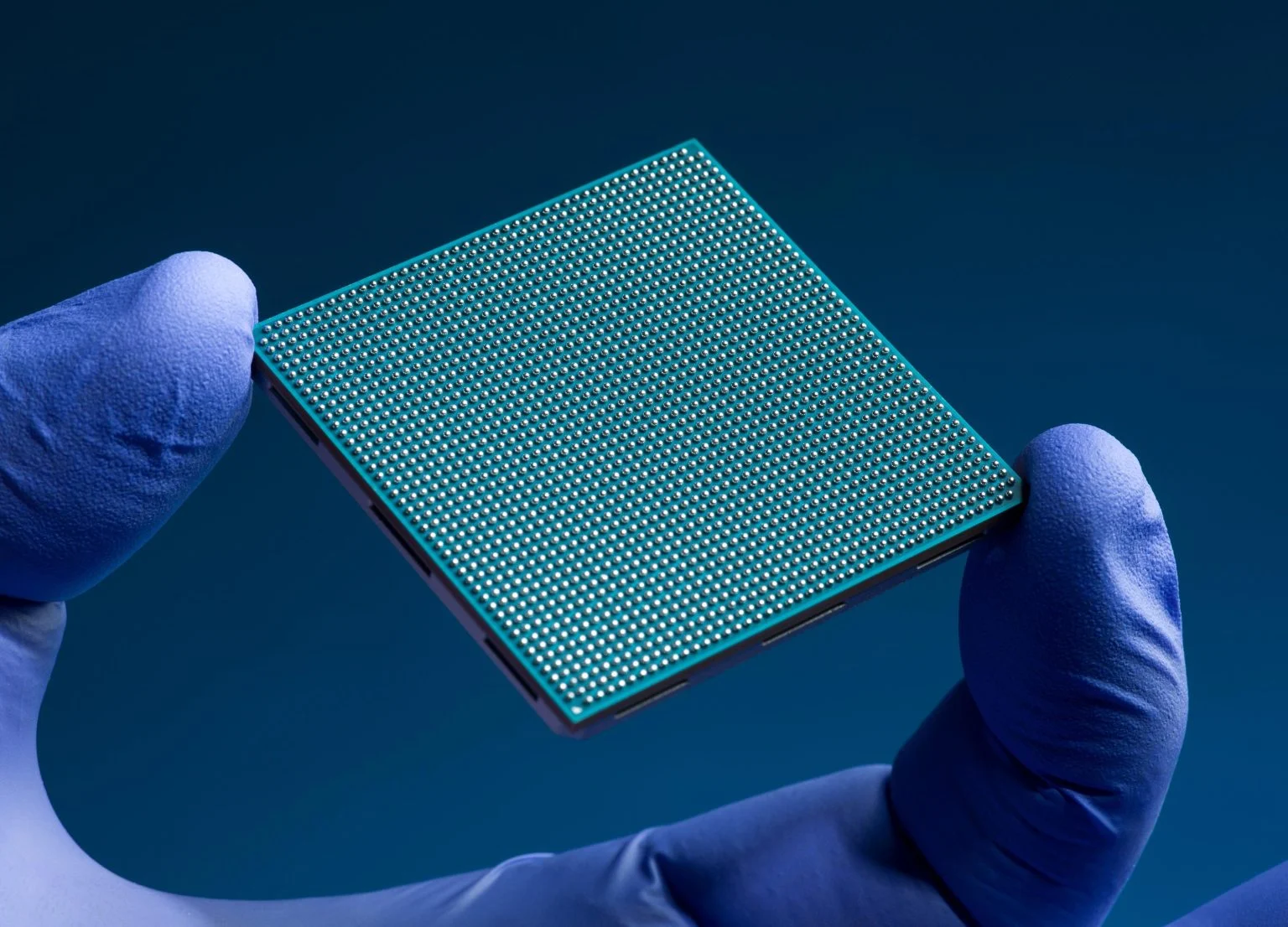

הכרטיס החכם מכיל אנטנת אלחוט, ושבב, המאפשר קריאה, כתיבה וגם ביצוע חישובים קריפטוגרפיים – לצרכי הצפנת המידע. מדובר בתג משוכלל כמו בכרטיסי אשראי מתקדמים, ולא בתג RFID פשוט כמו למשל זה המודבק על בקבוקי בושם בדיוטי פרי.

"התסריט הראשון הוא השבתת מחשב ההצבעה באמצעות משדר הצורך אנרגיה נמוכה, למשל מצבר של רכב, בשיטה המכונה Jamming. למרות שהמחשב מיועד לקריאת כרטיסים ממרחק של עד 5 סנטימטרים הצלחנו להגיע במעבדה גם לשיבוש ממרחק של 2 מטרים, תוך שימוש בציוד של חובבי אלקטרוניקה. המודלים שלנו מנבאים שניתן להגיע גם למרחקים של 20-30 מטרים. במילים אחרות – להחנות רכב תמים מחוץ לבית הספר ולהשבית את הקלפיות הנמצאות בו."

"התסריט השני הוא פשוט הריסת הכרטיסים החכמים באמצעות Zapper – מצלמה חד פעמית פשוטה וזולה שהנורה שבה מוחלפת באנטנה לולאתית בגודל של 5 על 8 סנטימטרים . סוללת המצלמה מפיקה פולס אלקטרומגנטי (EMP) במתח גבוה לפרק זמן קצר. פולס כזה המוגבר באמצעות האנטנה שורף את כל הכרטיסים החכמים שבסביבה – גם ריקים וגם כאלה שכוללים הצבעה. מכיוון שמערכת הבחירות בנויה לשמור על צנעת הפרט ולכן אינה שומרת את פרטי המצביע, אי אפשר יהיה לדעת מי המצביע שגרם לשיבוש. הפעלת המתקן ליד תיבת הקלפי תגרום לשיבוש כל הכרטיסים שבתוכה, ולפסילת הקלפי. הפעולה גם שקולה לשריפה של הקלפי, רק בלי עשן ובלי אש ובלי להותיר עקבות."

התסריט השלישי הוא המסוכן ביותר משום שהוא מאפשר לא רק להרוס כרטיסים חכמים אלא גם לגרום למחשב לרשום הצבעה למפלגה אחת כהצבעה למפלגה אחרת. פרופ' וול מכנה זאת Relay Attack או "התקפת חוט מאריך". המחשב מניח שהכרטיס שהוא קורא הוא של האדם שנמצא לידו, אך ניתן לבנות מערכת שתגרום לו לקרוא באמת כרטיס אחר של בוחר שכבר הצביע, הנמצא למשל בתוך תיבת ההצבעה. התקפה כזו עשויה למשל להעביר קולות ממפלגה למפלגה, לכבות הצבעות למפלגה מסוימת באמצעות הפיכת את כל הכרטיסים שהצביעו לאותה מפלגה לכרטיסים ריקים שמשמעם פתקים לבנים שהקולות שלהם פסולים ועוד. גם את התקפה זו ניתן לבנות בציוד חובבים זול.

חולשה נוספת של המערכת היא שההשוואה של הספירות היא בין מחשב אחד למחשב שני, ואין למשל הדפסה ידנית של ההצבעות שתשמש להוכחה להצבעות האמיתיות למקרה של בירור (paper Trail). "נצטרך להאמין למחשב במקרה של תקלה ולהשאר עם תוצאות שגויות, גם אם הן בלתי הגיוניות." לדברי פרופ' וול, ישראל צריכה ללמוד מהנסיון בארה"ב שבה נערכות בחירות אלקטרוניות מאז שנת 2000, ולאמץ כמה מהתיקונים שנעשו שם במדינות רבות לאור הנסיון, ובמיוחד בתחום ה- Paper Trail.

המלצתו של פרופ' וול היא לא לאמץ את המערכת – שמלבד הבעיתיות מבחינת אבטחת המידע היא גם מאוד יקרה ולא משתלמת מבחינה כלכלית במדינה קטנה כמו ישראל, שבה ניתן לסיים את כל הליך ספירת הקולות בתוך מספר שעות ב"טכנולוגית הנייר" הנוכחית. אם כן תאומץ השיטה, יש לפחות להוסיף לה מנגנוני הגנה מפני שיבושים, ובראש ובראשונה – לצפות את תיבת הקלפי מכל צדדיה בחומר מסכך, כמו נייר אלומיניום, שלא יאפשר לקרינה אלקטרו-מגנטית מבחוץ לקרוא את הכרטיסים או לכתוב על הכרטיסים.

במאמרו של פרופ' וול עולות מספר טענות, להלן התייחסותנו לטענותיו;

1 . שיבוש באמצעות חסימה

הטענה היא שניתן לשבש מרחוק את התקשורת בין הכרטיסים לקוראי הכרטיסים המותקנים בעמדות ההצבעה. תקשורת זו נעשית באמצעות שדה אלקטרומגנטי המיוצר על ידי הקורא. שדה זה משמש הן לאספקת אנרגיה לכרטיס החכם (שאין לו סוללה עצמאית) והן לתקשורת בין הכרטיס לקורא. לא נלאה אתכם בהסברים מורכבים אבל נאמר רק שהרכיב המשמעותי בתקשורת זו הוא הרכיב המגנטי ולא הרכיב החשמלי.

כדי לשבש תקשורת כזו נדרשים שלושה תנאים:

א. עיקר האנרגיה בקרינה של החוסם היא מגנטית.

ב. אנטנת החוסם צריכה להיות במצב מרחבי מוגדר מול אנטנת הקורא. אם תנאי זה לא מתקיים נדרשת אנרגיה עצומה לצורך שיבוש התקשורת.

ג. גם במצב אידיאלי של האנטנה החוסמת מול הקורא נדרשת אנרגיה חזקה מאד כדי לשבש בפועל. שדה מגנטי נחלש במהירות רבה מאד כשהמרחק עולה (חזקה שלישית של המרחק).

שיבוש כזה חזקה עליו שיתגלה מיד והוא משול לניסיון לשבש את הבחירות באמצעות הצתת הקלפי, כלומר הוא לא יוכל להיות חשאי כפי שעולה במרומז מהמאמר.

שבבים דומים מאד משמשים כיום לדרכונים אלקטרוניים, המונפקים כיום על ידי יותר ממאה מדינות. ארגון התעופה האזרחית הבינלאומי (ICAO) שהוא גוף התקינה לדרכונים ביצע ניסיונות של שיבוש קוראי RFID בשדות תעופה. הארגון הגיע למסקנה שזה איננו מעשי. ראשית נדרש מרחק זעום בין החוסם לקורא כדי להצליח בשיבוש ושנית נדרשת אנרגיה עצומה.

2 . הריסת כרטיסים מרחוק

ככל הידוע לנו החוקרים המכובדים לא טענו שהם ביצעו זאת בפועל, אלא נסמכו על פרסומים של האקרים גרמניים שטענו שהצליחו להשבית תגי RFID במרכולים בצורה כזו. כאשר מדובר על תגי RFID חשוב לזכור שלא מדובר בסוג יחיד. ניתן בהחלט להשבית תגים מסוימים, המשמשים לסימון מוצרים בעולם הקמעונאות, בצורה המתוארת במאמר. מאידך הכרטיסים עליהם מדובר הם משהו שונה לגמרי. כל כרטיס כזה עמיד בפולסים של אלפי וולטים באמצעות הגנות הבנויות לתוך חומרת השבב שבתוכו. כדי לגרום לפולס בעוצמה שתפגע בכרטיס לא די במכשיר פשוט כמו זה המתואר במאמר (מכשיר המבוסס על מבזק של מצלמה). גם כאן נדרשת האנטנה של אותו מכשיר להיות קרובה מאד לכרטיס ובמצב מרחבי מאד מסוים יחסית אליו, אחרת לא ניתן לבצע הריסה כזו.

ההגנה של אותם שבבים נובעת מצורך פרקטי אחר לגמרי – הגנה מפני חשמל סטאטי. כולנו מכירים את התופעה של התחשמלות בעת נגיעה ברכב, במיוחד בימים יבשים. הצורך להחזיק את הכרטיס החכם ביד ולהכניסו לקורא מחייב לתכנן אותו מראש כנגד פריקה של חשמל סטאטי, ומכאן הצורך בהגנה.

אם החוקרים המוזכרים במאמר אכן הצליחו לגרום להרס כרטיס מסוג דומה לזה שמשמש את מערכת הבחירות נשמח לדעת על כך ולקבל את כל הפרטים. אם לא בוצעה הדגמה כזו בפועל – ראוי לומר זאת בצורה מפורשת, למען היושר האינטלקטואלי.

3 . relay attack ("חוט מאריך")

תקיפה זו מתבססת על ציוד שיכול לדמות כרטיס מצד אחד וקורא מצידו השני. הטענה היא שבאמצעות ציוד כזה ניתן לקשר בין כרטיס שכבר הוכנס לתיבת הקלפי ובין עמדות ההצבעה, ואז לשנות את ההצבעה הרשומה בו.

לכאורה הדבר אפשרי אך בפועל המציאות היא שונה לגמרי.

הגורם העיקרי המונע בצורה מוחלטת תקיפה כזו הוא תכונה שהוכנסה מראש למערכת. תכונה זו מונעת מכרטיס שכבר נרשמה עליו הצבעה לשנות את תוכנו לאחר שעזב את עמדת ההצבעה. תכונה זו כנראה לא הייתה מוכרת לחוקרים ולכן סברו בטעות שניתן לעשות תקיפה כזו.

יתרה על כך, גם ללא תכונה זו אין זה מעשי לבצע תקיפה כזו. כאשר יש בתיבת הקלפי מספר כרטיסים לא ניתן לבודד כרטיס מסוים ולתקשר רק איתו. למעשה לא ניתן לתקשר עם הכרטיסים כלל כאשר מספרם עולה על ארבעה.

כאן נכנס גורם נוסף למשוואה. בניגוד לשיבוש באמצעות חסימה כאן נדרשת תקשורת תקינה בין הכרטיס לקורא התוקף. כדי להפעיל כרטיס מטווח של 35 ס"מ נדרש הספק אדיר (לפחות כמה מאות וואטים), ובעיקר נדרשת אנטנה גדולה, הנמצאת במצב מקביל לכרטיס. קשה לדמיין מצב בו תוקף כלשהו יכול לבצע זאת במציאות.

4 . paper trail ("עקבות נייר")

לגבי השימוש ב"עקבות נייר" התקיימו דיונים רבים במהלך פיתוח המערכת, הן דיונים פנימיים והן דיונים עם משרד המשפטים שהיה שותף מלא לתהליך.

המסקנה החד משמעית מאותם דיונים הייתה שמדובר בהחלט בעיקרון יפה ברמה התיאורטית אך אין כרגע דרך מעשית לממש זאת, תוך התחשבות בכלל העקרונות המנחים את פיתוח המערכת, ובפרט בעיקרון חשאיות הבחירות. חשוב להדגיש שאיננו שוללים "עקבות נייר" אך אנו טוענים שמימוש סביר של "עקבות נייר" מחייב הקרבה של תחומים אחרים, כגון חשאיות.

שילוב של "עקבות נייר" רק יוסיף עומס לוגיסטי לא סביר ויפתח פתח למניפולציות על מערכת ההצבעה. רק לצורך הדוגמה, אם יש מדפסת נייר רציף הרי שסדר ההדפסות מסגיר את מה שהצביע כל אזרח, ודי לרשום את סדר ההגעה של האזרחים לקלפי כדי לחסל לחלוטין את החשאיות. האמינות הנמוכה של המדפסות יוצרת גם את הצורך בתחזוקה. בהתאם לכך יש צורך בגישה של אנשי התחזוקה למדפסות במהלך יום הבחירות, דבר המעלה את הסיכון של תקיפת המערכת.

הויכוח על הצורך ב"עקבות נייר" במערכות בחירות הוא ויכוח ישן, וקשה להסביר את הדעות השונות מבלי להיכנס לדיון ארוך מאד על מערכות כאלה. בדרך כלל מביאים כדוגמה את הבחירות בארה"ב אך חשוב לזכור שמדובר בבחירות אחרות לגמרי, שלא ניתן להקיש מהן לגבי הבחירות בישראל. בארה"ב בוחרים בעלי תפקידים רבים (שריף, שופטים, תובע מחוזי, מושל ועוד), ושם משמש הנייר המודפס כחלק מהליך הבחירה, ומחוסר ברירה.

נזכיר גם שבמדינות אחרות (כדוגמת בלגיה והודו) משתמשים בבחירות ממוחשבות כבר זמן ממושך, וללא עקבות נייר. קוריוז מעניין: בבלגיה משתמשים בבחירות ממוחשבות כבר משנת 1991.

ב-2003 שולב במערכת הממוחשבת של בלגיה מנגנון של "עקבות נייר" אך זה הוסר ב-2004 לאחר שהם הגיעו למסקנה שאיננו נחוץ ומייצר יותר בעיות מהתועלת שבו.

5 . עלות המערכת

הרגישות לעלות המערכת הייתה אחד משיקולי התכנון העיקריים שלה. בשלבי הפיתוח נבחר אמנם כרטיס חכם יקר יחסית, אך כזה שיש לו גמישות רבה. כרטיס כזה טוב לתקופת הפיתוח, כאשר חוסר הודאות הוא גבוה. למערכת הסופית ניתן להשתמש בכרטיס חכם זול מאד, שניתן למחזר אותו למערכות הבחירות שלאחר מכן, ללא תוספת עלות ובעיקר ללא סיכון של חשיפת ההצבעה הקודמת שבו.

נושא זה נלקח כאמור בחשבון בעת הפיתוח וכל מנגנוני הצופן שנבחרו הם כאלה שלא יחייבו שימוש בכרטיסים חכמים יקרים, החל מאותו שלב שבו יש ודאות לגבי התכונות והתפקוד הנדרש מהכרטיסים.

6 . האם יישום החוק מובטח לפרויקט ממשל זמין או שהוא צפוי לעמוד למכרז?

ממשל זמין, לפי בקשת משרד הפנים ובתיאום עם משרד המשפטים, הקים את הפתרון והיה מוכן להפעלת פיילוט בבחירות לרשויות המקומיות בתחילת שנת 2009. פיילוט זה, כזכור, לא התקיים עקב עיכובים בתהליכי החקיקה.

בעקבות הפיילוט תוכנן תהליך ארוך ויסודי של הפקת לקחים. כחלק מתהליך הפקת הלקחים הייתה אמורה להיבחן שאלת ההפעלה, כולל האפשרות להפעיל את מערך הבחירות באמצעות זכיינים שייבחרו במכרז.

קישורים:

דף הבית של פרופ וול:

תוצאות מחקר בנושא RFID

המאמר הטכני בנושא מערכת הבחירות בישראל:

Y. Oren and A. Wool. RFID-based electronic voting: What could possibly go wrong?

In IEEE International Conference on RFID, Orlando, FL, April 2010

| {loadposition content-related} |